Physically Unclonable Function (PUF) IP

機器に内在するばらつきを利用し、与えられた入力に対して機器からユニークで不変の応答を生み出すハードウェアベースのソリューション

IoTによってデバイスの接続はさらに進み、偽造デバイスによるクラウドへの信頼できないアクセスを保護するなど、セキュリティのために認証とアイデンティティが必要となります。

認証には鍵が必要であり、それを機器に埋め込む必要があります。従来は、これらの鍵を暗号チップやOTP部品(ワンタイムパスワード)、不揮発性メモリに格納する方法がとられていました。しかし、以下のような様々な手段で、保存された値を取り出したり、コピーしたりできることが懸念されています。

- メモリ読み出しの先端技術

- リバースエンジニアリング技術

- プロービングなどの物理攻撃

これらの点を解決するために、PUFで生成した鍵をシリコンで抽出したものを使用すます。この特徴により、リバースエンジニアリング技術に対する真の防御を実現します。

シリコンレベルでのコピー防止用途のソリューションとして、PUF(Physically Unclonable Function)が知られています。しかし、デリケートな部品であるため、物理的な攻撃のターゲットになることは明白です。。そのため、十分な保護機能が必要です。

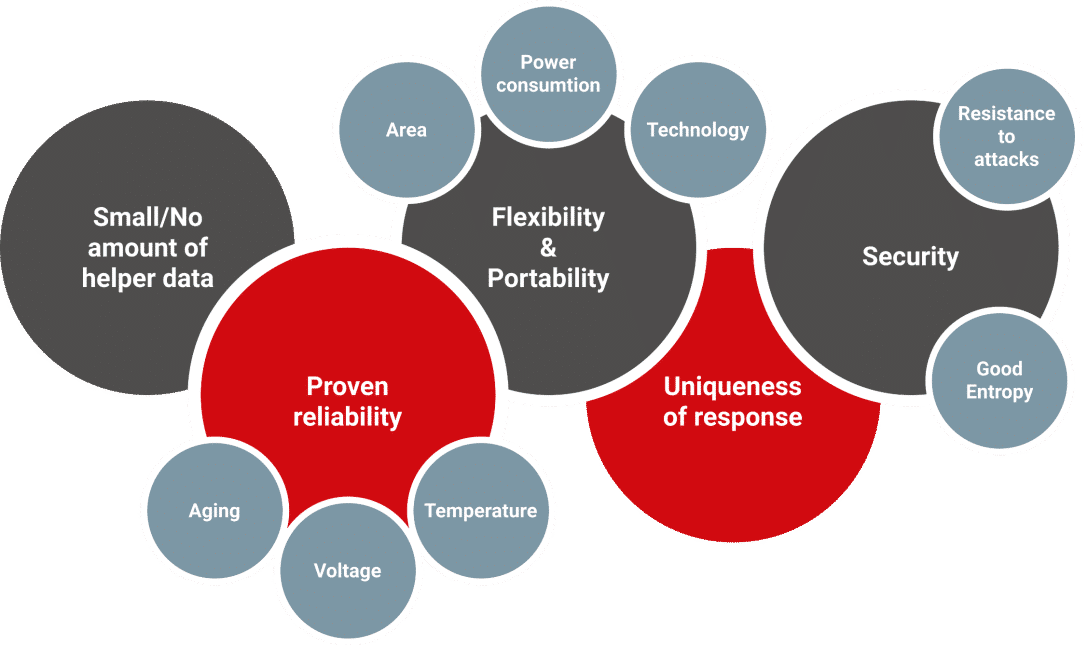

良いPUFを作るためには、次のような多くのパラメータを考慮する必要があります。

- 0と1のバランスを示すランダム性(Randomness)

- PUFが同じチャレンジ入力に対して同じ応答をする安定性(Steadiness)こと

- 同じPUFで異なるチャレンジセットから生成されたID間の差の度合いを示す拡散性(Diffuseness)

- 生成されたIDがどの程度異なるかを示すユニーク性(Uniqueness)

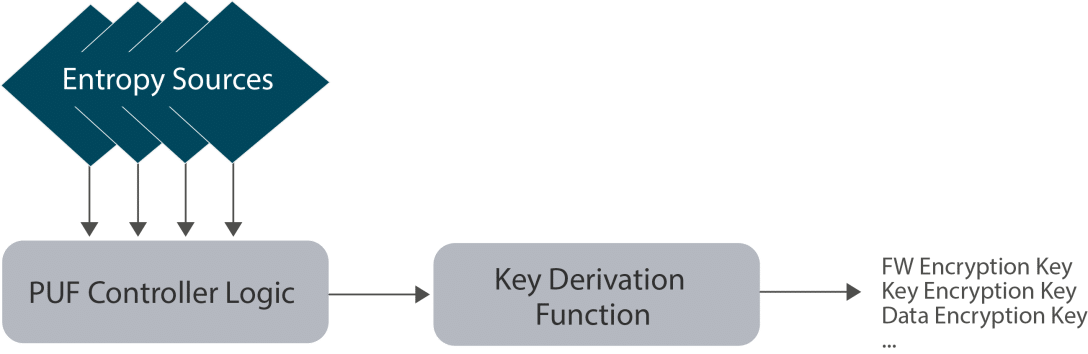

PUFは主に2つの要素から構成されている。

- 電子ノイズを利用して生のランダムビットを提供する、ループに基づくPUFエントロピー源のセット

- PUFエントロピー源に様々な課題を与えて制御するPUFマネージャ、PUFエントロピー源から返された測定値は、マネージャによって処理され、鍵が生成されます。

Secure-ICは、確実な鍵生成を行うために、Loop PUFによる強力な鍵生成を開発しました

- 確率モデルの有無

- 確率モデルにより、PUFのエントロピーの質と信頼性を説明し、証明します

- 良好なエントロピーの実現

- PUFの応答は、鍵として使用するために良好なエントロピーを持つことが重要です。実際、良い暗号鍵は「0」と「1」が混在しています。

- 組み込み型機能セルフテスト

- PUFを使用する前に、ヘルステストやBIST(ビルトインセルフテスト)などを用いてPUFの完全性を検証することが重要です

- セキュリティ対策

- PUFには、サイドチャネル攻撃や故障注入攻撃など、さまざまな種類の攻撃への対策が組み込まれています

- PVT変動に対する信頼性が実証されています

- PUFの出力はすべての動作条件で安定しています

- 経年変化に対する確かな信頼性

- PUFで生成された鍵は、システムの寿命が尽きるまで安定しています

- 面積、消費電力、レイテンシーの面でフレキシビリティがあります

- さまざまなテクノロジーノードに実装可能

Physically Unclonable Function IPは以下の用途に利用されます

- デバイスの指紋として、チップを正確に識別することができます。このIDは有効なリストのメンバーである必要があります。

- 暗号パラメータの一部として出力を使用できます。PUFのレスポンスは暗号鍵として使用することができます。

- PUFは秘密鍵/公開鍵生成器の一部として使用されます。これらの鍵は、認証プロトコルで使用されます。

- PUFの応答は、システムのマスターキー(Root Key)として、ファームウェアの暗号化および認証に使用されます。ファームウェアはブート時に復号化され、認証された後、ロードされます。

Secure-ICのPhysically Unclonable Function IPには、次のようなメリットがあります

-

- RAMを使わないPUF

- ヘルパーデータに依存しない可能性

- 経年劣化、温度、電圧の評価

- 様々な攻撃に対するビルドイン対策が充実

- 攻撃されにくい設計と万全のセキュリティ対策

- あらゆるアプリケーションに対応し、デバイスと資産を保護

- 高エントロピーが衝突確率を下げる

- それぞれのデバイスが本当にユニークであること

- 設計の各段階で、信頼性とエントロピーレベルを確保するためのレバーが用意されています

- あらゆるテクノロジーノードのデザインキットに高い適応性を持ち、適切な機能を確保するためのセーフガード対策が施されています

- あらゆるアプリケーションと条件に適合するよう、PUFのパラメータをシリコン製造前および後で調整可能

- リエンジニアリングの必要性を回避するために、各ステップで対処可能

- 鍵のプロビジョニングのための高セキュアなソリューション、鍵はチップ内部でPUFにより生成され、メモリには保存されません。

- シリコン実証済み

Secure-ICは、ISO/IEC 20897 Security requirements, test and evaluation methods for physically unclonable functions for generating non-stored security parameterに取り組んでいるISO/IEC JTC 1/SC 27技術委員会のメンバーです。

More information about our support to security certification and compliance